Sebelumnya saya telah menjelaskan salah satu tools pada interception attack yaitu TCPdump.....

naah, sekarang saya akan menjelaskan tentang salah satu tools interception attack lainnya yaitu Subseven !!

Sub7 atau Subseven Emas (juga dikenal sebagai Backdoor-G dan semua variannya) adalah yang paling terkenal aplikasi backdoor Trojan yang tersedia. Anda dapat men-download file setup-Sub7 dari mana saja.

Beberapa program backdoor pengujian sistem dan telepon rumah untuk memungkinkan serangan di masa depan. Cara terbaik untuk mengetahui apa yang versi SubSeven kita terinfeksi adalah dengan menjalankan program antivirus diperbarui. Hal ini mirip dengan malware seperti Kembali Lubang dan Sub7 dalam bahwa tersangka sadar download backdoor melalui attatchment email.

Subseven mencoba menggunakan ICQ, IRC dan berbeda e-mail account untuk memberitahukan penulis yang korbannya sedang online. Sub7 juga dapat membuat mesin korban bertindak sebagai zombie yang digunakan dalam serangan DDoS untuk menurunkan beberapa server Versi pertama dari SubSeven muncul pada Mei 1999. SubSeven 2.0 adalah hadir sejak September 1999 dan ditulis oleh MobMan disebut individu. Selain perpanjangan karakteristik di atas semua opsi konfigurasi untuk instalasi server diperpanjang. Ini trojan untuk platform Windows dibagi menjadi dua bagian: alat klien dan perangkat lunak server. Client dan program server, juga lagi Perangkat terkandung untuk modifikasi dari server yang sebenarnya "EditServer" di file Zip Asli. Download lampiran email yang terinfeksi bisa lebih buruk lagi!trojan ini adalah yang paling populer dan program Trojan Horse yang paling kuat yang tersedia untuk umum.

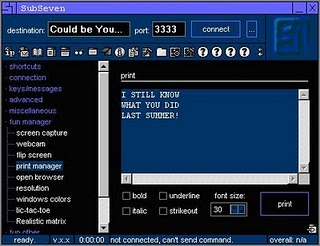

Screenshots: Main Interface

Ketika berjalan, salinan backdoor sendiri ke direktori Windows dengan nama asli file itu dijalankan dari atau sebagai SERVER.EXE, KERNEL16.DL, RUNDLL16.COM, SYSTEMTRAYICON. EXE! Atau WINDOW.EXE (nama berbeda di berbagai versi SubSeven). Kemudian membongkar sebuah single file DLL ke direktori System Windows - WATCHING.DLL. cacing ini juga dikenal sebagai Backdoor.Subseven. RAT ini atau alat administrasi remote bisa terdiri dari dua elemen: server (diinstal pada "workstation target" itu, dan klien yang digunakan oleh remote administrator.

Setelah itu backdoor patch Windows Registry sehingga aplikasi utama yang akan dijalankan pada setiap booting Windows (Jalankan atau tombol RunServices). Akhirnya, menciptakan dan memodifikasi beberapa Registry kunci lainnya. backdoor juga dapat menginstal sendiri ke sistem dengan memodifikasi

baik WIN.INI file atau SYSTEM.INI

Screenshot: Korban Sub7 Pusat Kontrol - Trojan Remote Akses

Semua versi terbaru SubSeven dipasok dengan utilitas konfigurasi server yang memungkinkan untuk menyesuaikan kemampuan server bagian - metode instalasi, pesan startup kustom, dll metode ini pertama kali diperkenalkan oleh Lubang Kembali 2000 backdoor dan memungkinkan lebih banyak fleksibilitas untuk backdoors . Harap dicatat bahwa Troj/Sub7-2-13a adalah paket backdoor. Beberapa versi dari paket yang ada di Internet, pada tahun 2009.

Apa yang bisa sub7 benar-benar melakukannya?

SubSeven bisa melakukan apa saja untuk siapa pun.

• Internet download yang lambat

• Monitor SEMUA aktivitas online Anda (pembelian, chatting, mail)

• Aneh muncul kotak dialog

• Restart Windows

• Nonaktifkan antivirus atau firewall

• Shutdown komputer Anda atau reboot komputer Anda

• Log keystrokes

• Download File

• Buka server FTP pada mesin Anda

Sistem Terkena:• Windows 2000, Windows 95, Windows 98• Windows Me, Windows NT,WindowsXP

Dikenal port untuk TCP SubSeven::

Dikenal port untuk TCP SubSeven::

•1243

•6711

•6712

6713

•6776

Dikenal versi terbaru:

Dikenal versi terbaru:

• SubSeven Apocalypse

• SubSeven 2.1.1 Emas

• SubSeven 2.1.3 Bonus• SubSeven 2.1.4 DEFCO

• Subseven 2.1.5 Legend

Screenshot: Sub7 Klien Pusat Kontrol

Bagaimana menghapus Subseven?

trojan ini cenderung untuk menghindari deteksi virus karena kenyataan bahwa morphs, atau perubahan sedikit waktu masing-masing yang dikembalikan ke korban baru. Dengan menggunakan program backdoor seperti: netbus atau BackOrifice, penyusup bisa mendapatkan akses tidak sah ke sumber daya komputer yang ditawarkan.

Window utama. Memungkinkan hacker untuk mengubah pengaturan server yang berbeda. Seperti yang Anda lihat, salah satu opsi yang benar-benar menghapus server dari mesin host.

Cetak - Memungkinkan hacker untuk mencetak pada printer apa pun rumah Anda. Hal ini biasanya digunakan oleh pranksters.

.

Fun Manager - Salah satu yang menyenangkan "banyak" menawarkan fitur SubSeven. Ini adalah sisi lelucon-mainan dari malware ini.

File Manager. Memungkinkan hacker untuk menyalin, menghapus, mengubah nama, menjalankan file dikomputer Anda

Files on an infected machine:

- server.exe

- rundll1.exe

- systray.dl

- Task_bar.exe

- FAVPNMCFEE.dll

- MVOKH_32.dll

- nodll.exe

Screenshot - Mac Edisi: salah satu perintah berikut memuat beberapa remote (IP Beritahu, NumLock) Bagaimana hal ini beban, di mana menyembunyikanHal ini dapat diatur untuk menyembunyikan di hampir setiap direktori dan dapat diambil dari registri, SYSTEM.INI, Win.ini, dan tempat-tempat lain yang kurang dikenal beberapa. Sejak editor server yang datang dengan Sub7 memungkinkan kustomisasi startup, dan file executable yang sebenarnya, adalah mustahil untuk menentukan tempat yang tepat Sub7 menyembunyikan (karena berbeda dengan setiap file).

Subseven aplikasi mencoba menggunakan ICQ, IRC dan berbeda e-mail account untuk memberitahukan penulis yang korbannya sedang online.Semua Sub7 komponen (file) harus dihapus dari sistem yang terinfeksi untuk desinfeksi sukses.Worm tetes program Trojan explorer.exe \ untuk '' yang mengubah pengaturan yang berbeda IIS (berkaitan dengan Code Red) tCATATAN: Informasi ini disediakan untuk tujuan pendidikan saja

Tidak ada komentar:

Posting Komentar